รูทคิทเป็นซอฟต์แวร์ประเภทหนึ่งที่ช่วยให้ผู้โจมตีสามารถควบคุมคอมพิวเตอร์ของเหยื่อได้ สามารถใช้รูทคิทเพื่อควบคุมเครื่องของเหยื่อจากระยะไกล ขโมยข้อมูลสำคัญ หรือแม้แต่เปิดการโจมตีคอมพิวเตอร์เครื่องอื่น รูทคิทตรวจจับและลบได้ยาก และมักต้องการเครื่องมือและความเชี่ยวชาญพิเศษ รูทคิททำงานอย่างไร รูทคิททำงานโดยใช้ช่องโหว่ในระบบปฏิบัติการหรือซอฟต์แวร์ เมื่อติดตั้งรูทคิทแล้ว จะสามารถใช้เพื่อเข้าถึงเครื่องของเหยื่อได้ สามารถใช้รูทคิทเพื่อควบคุมเครื่องของเหยื่อจากระยะไกล ขโมยข้อมูลสำคัญ หรือแม้แต่เปิดการโจมตีคอมพิวเตอร์เครื่องอื่นๆ รูทคิทตรวจจับและลบได้ยาก และมักต้องการเครื่องมือและความเชี่ยวชาญพิเศษ อะไรคืออันตรายของรูทคิท? สามารถใช้รูทคิทเพื่อควบคุมเครื่องของเหยื่อจากระยะไกล ขโมยข้อมูลสำคัญ หรือแม้แต่เปิดการโจมตีคอมพิวเตอร์เครื่องอื่นๆ รูทคิทตรวจจับและลบได้ยาก และมักต้องการเครื่องมือและความเชี่ยวชาญพิเศษ ฉันจะป้องกันตัวเองจากรูทคิทได้อย่างไร มีบางสิ่งที่คุณสามารถทำได้เพื่อป้องกันตัวเองจากรูทคิท ขั้นแรก ให้ระบบปฏิบัติการและซอฟต์แวร์ของคุณทันสมัยอยู่เสมอ ซึ่งจะช่วยปิดช่องโหว่ที่รูทคิทสามารถโจมตีได้ ประการที่สอง ใช้โปรแกรมป้องกันไวรัสและมัลแวร์ที่มีชื่อเสียง โปรแกรมเหล่านี้สามารถช่วยตรวจหาและลบรูทคิทได้ สุดท้าย ระวังเกี่ยวกับเว็บไซต์ที่คุณเยี่ยมชมและไฟล์แนบอีเมลที่คุณเปิด รูทคิทสามารถแพร่กระจายผ่านไฟล์แนบอีเมลที่เป็นอันตรายหรือเว็บไซต์ที่ติดไวรัส

แม้ว่าจะเป็นไปได้ที่จะซ่อนมัลแวร์ในลักษณะที่จะหลอกแม้กระทั่งผลิตภัณฑ์ป้องกันไวรัส/ป้องกันสปายแวร์แบบดั้งเดิม แต่มัลแวร์ส่วนใหญ่ใช้รูทคิทเพื่อซ่อนส่วนลึกในพีซี Windows ของคุณอยู่แล้ว… และพวกมันก็อันตรายมากขึ้นเรื่อยๆ! ใน รูทคิท DL3 - หนึ่งในรูทคิทที่ก้าวหน้าที่สุดเท่าที่เคยมีมาในโลก รูทคิทมีความเสถียรและอาจทำให้ระบบปฏิบัติการ Windows แบบ 32 บิตติดไวรัสได้ แม้ว่าจะต้องมีสิทธิ์ของผู้ดูแลระบบในการติดตั้งการติดไวรัสบนระบบ แต่ตอนนี้ TDL3 ได้รับการอัปเดตและสามารถแพร่เชื้อได้แล้ว แม้แต่ Windows รุ่น 64 บิต !

รูทคิทคืออะไร

ไวรัสรูทคิทเป็นการลักลอบ ประเภทของมัลแวร์ ซึ่งออกแบบมาเพื่อซ่อนการมีอยู่ของกระบวนการหรือโปรแกรมบางอย่างในคอมพิวเตอร์ของคุณจากวิธีการตรวจจับแบบเดิม เพื่อให้สิทธิ์การเข้าถึงคอมพิวเตอร์ของคุณหรือกระบวนการที่เป็นอันตรายอื่นๆ

รูทคิทสำหรับ Windows ใช้กันทั่วไปเพื่อซ่อนมัลแวร์ เช่น จากโปรแกรมป้องกันไวรัส มันถูกใช้เพื่อวัตถุประสงค์ที่เป็นอันตรายโดยไวรัส เวิร์ม แบ็คดอร์และสปายแวร์ ไวรัสรวมกับรูทคิทจะสร้างสิ่งที่เรียกว่าไวรัสที่ซ่อนอยู่ทั้งหมด รูทคิทเป็นที่แพร่หลายมากขึ้นในด้านสปายแวร์ และพวกมันยังถูกใช้งานโดยนักเขียนไวรัสมากขึ้นเรื่อยๆ

ปัจจุบัน พวกมันเป็นซูเปอร์สปายแวร์ประเภทใหม่ที่ซ่อนได้อย่างมีประสิทธิภาพและส่งผลโดยตรงต่อแกนหลักของระบบปฏิบัติการ ใช้เพื่อซ่อนการมีอยู่ของวัตถุที่เป็นอันตรายในคอมพิวเตอร์ของคุณ เช่น โทรจันหรือคีย์ล็อกเกอร์ หากภัยคุกคามใช้เทคโนโลยีรูทคิตเพื่อซ่อน การค้นหามัลแวร์ในคอมพิวเตอร์ของคุณเป็นเรื่องยากมาก

รูทคิทนั้นไม่เป็นอันตราย จุดประสงค์เพียงอย่างเดียวคือการซ่อนซอฟต์แวร์และร่องรอยที่หลงเหลืออยู่ในระบบปฏิบัติการ ไม่ว่าจะเป็นซอฟต์แวร์ปกติหรือมัลแวร์

รูทคิทมีสามประเภทหลัก ประเภทแรก เคอร์เนลรูทคิท » มักจะเพิ่มรหัสของตัวเองในส่วนของเคอร์เนลของระบบปฏิบัติการ ส่วนประเภทที่สอง « รูทคิทโหมดผู้ใช้ »ออกแบบมาเป็นพิเศษเพื่อให้ Windows ทำงานได้ตามปกติระหว่างการเริ่มต้นระบบ หรือนำเข้าสู่ระบบโดยใช้สิ่งที่เรียกว่า 'ดรอปเปอร์' ประเภทที่สามคือ MBR รูทคิทหรือบูทคิท .

เมื่อคุณพบว่า AntiVirus & AntiSpyware ของคุณหยุดทำงาน คุณอาจต้องการความช่วยเหลือ ยูทิลิตี้ Anti-Rootkit ที่ดี . รูทคิท รีวาลเลอร์ จาก Microsoft Sysinternals เป็นยูทิลิตีการตรวจหารูทคิทขั้นสูง เอาต์พุตจะแสดงรายการรีจิสทรีและระบบไฟล์ที่ไม่สอดคล้องกันของ API ที่อาจบ่งชี้ว่ามีรูทคิทในโหมดผู้ใช้หรือโหมดเคอร์เนล

รายงาน Microsoft Malware Protection Center เกี่ยวกับภัยคุกคามรูทคิท

Microsoft Malware Protection Center ได้จัดทำ Rootkit Threat Report ให้ดาวน์โหลดแล้ว รายงานนี้จะกล่าวถึงหนึ่งในประเภทของมัลแวร์ที่ร้ายกาจที่สุดที่คุกคามองค์กรและบุคคลในปัจจุบัน นั่นคือรูทคิท รายงานจะสำรวจวิธีที่ผู้โจมตีใช้รูทคิทและวิธีการทำงานของรูทคิทในคอมพิวเตอร์ที่ได้รับผลกระทบ นี่คือส่วนสำคัญของรายงาน เริ่มต้นด้วยรูทคิทคืออะไร - สำหรับผู้เริ่มต้น

รูทคิต คือชุดเครื่องมือที่ผู้โจมตีหรือผู้สร้างมัลแวร์ใช้เพื่อเข้าควบคุมระบบที่ไม่ปลอดภัย/ไม่มีการป้องกัน ซึ่งโดยปกติแล้วสงวนไว้สำหรับผู้ดูแลระบบ ในช่วงไม่กี่ปีที่ผ่านมา คำว่า 'ROOTKIT' หรือ 'ROOTKIT FUNCTIONALITY' ได้ถูกแทนที่ด้วย MALWARE ซึ่งเป็นโปรแกรมที่ออกแบบมาให้มีผลกระทบที่ไม่พึงประสงค์ต่อคอมพิวเตอร์ที่ใช้งานได้ หน้าที่หลักของมัลแวร์คือการแอบดึงข้อมูลที่มีค่าและทรัพยากรอื่นๆ จากคอมพิวเตอร์ของผู้ใช้ และส่งมอบให้กับผู้โจมตี ซึ่งทำให้เขาสามารถควบคุมคอมพิวเตอร์ที่ถูกบุกรุกได้อย่างสมบูรณ์ ยิ่งไปกว่านั้น สิ่งเหล่านี้ตรวจจับและกำจัดได้ยาก และอาจซ่อนอยู่เป็นเวลานาน อาจเป็นปี หากปล่อยไว้โดยไม่มีใครสังเกต

ดังนั้น โดยธรรมชาติแล้ว อาการของคอมพิวเตอร์ที่ถูกแฮ็กจะต้องได้รับการปกปิดและนำมาพิจารณาก่อนที่ผลลัพธ์จะถึงแก่ชีวิต โดยเฉพาะอย่างยิ่ง ควรใช้มาตรการรักษาความปลอดภัยที่เข้มงวดมากขึ้นเพื่อเปิดเผยการโจมตี แต่อย่างที่กล่าวไป เมื่อติดตั้งรูทคิท/มัลแวร์เหล่านี้แล้ว ความสามารถที่ซ่อนอยู่ทำให้ยากต่อการลบออกและส่วนประกอบที่สามารถดาวน์โหลดได้ ด้วยเหตุนี้ Microsoft ได้สร้างรายงาน ROOTKITS

รายงาน 16 หน้าอธิบายวิธีที่ผู้โจมตีใช้รูทคิทและรูทคิทเหล่านี้ทำงานอย่างไรในคอมพิวเตอร์ที่ได้รับผลกระทบ

จุดประสงค์เดียวของรายงานคือการระบุและตรวจสอบมัลแวร์ที่อาจเป็นอันตรายอย่างละเอียดถี่ถ้วน ซึ่งคุกคามองค์กรจำนวนมาก โดยเฉพาะผู้ใช้คอมพิวเตอร์ นอกจากนี้ยังกล่าวถึงตระกูลมัลแวร์ทั่วไปบางส่วนและเน้นวิธีการที่ผู้โจมตีใช้เพื่อติดตั้งรูทคิทเหล่านี้เพื่อจุดประสงค์ที่เห็นแก่ตัวของพวกเขาเองบนระบบที่ดี ในส่วนที่เหลือของรายงาน คุณจะพบผู้เชี่ยวชาญที่ให้คำแนะนำเพื่อช่วยผู้ใช้ในการบรรเทาภัยคุกคามที่เกิดจากรูทคิท

ประเภทของรูทคิท

มีหลายที่ที่มัลแวร์สามารถติดตั้งตัวเองในระบบปฏิบัติการได้ ดังนั้นโดยพื้นฐานแล้ว ประเภทของรูทคิทจะถูกกำหนดโดยตำแหน่งที่มันทำการโค่นล้มเส้นทางการดำเนินการ ประกอบด้วย:

- รูทคิทโหมดผู้ใช้

- รูทคิทของโหมดเคอร์เนล

- รูทคิท MBR / บูทคิท

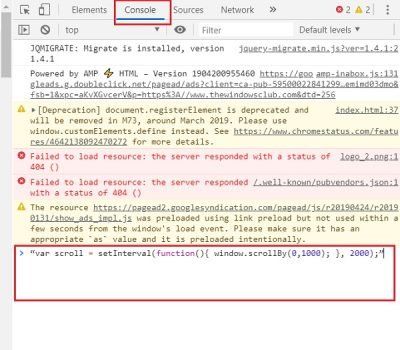

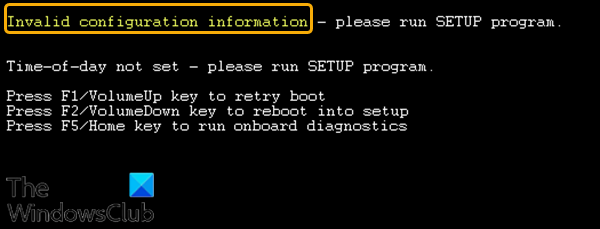

ผลที่เป็นไปได้ของการแคร็กรูทคิทในโหมดเคอร์เนลแสดงอยู่ในภาพหน้าจอด้านล่าง

แถบเลื่อนด้านล่างไม่มีโครเมียม

ประเภทที่สาม แก้ไขมาสเตอร์บูตเรคคอร์ดเพื่อควบคุมระบบและเริ่มกระบวนการบู๊ตจากจุดแรกสุดที่เป็นไปได้ในลำดับการบู๊ต3 มันซ่อนไฟล์ การเปลี่ยนแปลงรีจิสทรี หลักฐานการเชื่อมต่อเครือข่าย และตัวบ่งชี้ที่เป็นไปได้อื่น ๆ ที่อาจบ่งบอกถึงการมีอยู่

ตระกูลมัลแวร์ที่รู้จักโดยใช้คุณสมบัติรูทคิท

- Win32 / ซิโนวัล 13 - มัลแวร์ในตระกูลหลายคอมโพเนนต์ที่พยายามขโมยข้อมูลที่ละเอียดอ่อน เช่น ชื่อผู้ใช้และรหัสผ่านสำหรับระบบต่างๆ ซึ่งรวมถึงการพยายามขโมยข้อมูลการยืนยันตัวตนสำหรับบัญชี FTP, HTTP และอีเมลต่างๆ รวมถึงข้อมูลรับรองที่ใช้สำหรับธุรกรรมธนาคารออนไลน์และธุรกรรมทางการเงินอื่นๆ

- Win32 / คัทเวล 15 - โทรจันที่ดาวน์โหลดและเรียกใช้ไฟล์โดยอำเภอใจ ไฟล์ที่ดาวน์โหลดสามารถเรียกใช้งานได้จากดิสก์หรือแทรกลงในกระบวนการอื่นโดยตรง แม้ว่าฟังก์ชันการทำงานของการดาวน์โหลดจะแตกต่างกันไป แต่โดยปกติแล้ว Cutwail จะดาวน์โหลดส่วนประกอบที่เป็นสแปมอื่นๆ มันใช้รูทคิทโหมดเคอร์เนลและติดตั้งไดรเวอร์อุปกรณ์หลายตัวเพื่อซ่อนส่วนประกอบจากผู้ใช้ที่ได้รับผลกระทบ

- Win32 / สนิม - ตระกูลโทรจันลับๆ หลายคอมโพเนนต์พร้อมการรองรับรูทคิท ซึ่งแต่เดิมออกแบบมาเพื่อช่วยกระจายอีเมล 'สแปม' ผ่าน บ็อตเน็ต . บ็อตเน็ตเป็นเครือข่ายขนาดใหญ่ของคอมพิวเตอร์ที่ถูกแฮ็กซึ่งควบคุมโดยผู้โจมตี

การป้องกันรูทคิท

การป้องกันไม่ให้ติดตั้งรูทคิทเป็นวิธีที่มีประสิทธิภาพมากที่สุดในการหลีกเลี่ยงการติดรูทคิท ในการทำเช่นนี้ คุณต้องลงทุนในเทคโนโลยีความปลอดภัย เช่น โปรแกรมป้องกันไวรัสและไฟร์วอลล์ ผลิตภัณฑ์ดังกล่าวควรใช้แนวทางที่ครอบคลุมในการป้องกันโดยใช้การตรวจจับตามลายเซ็นแบบดั้งเดิม การตรวจจับพฤติกรรม ความสามารถลายเซ็นแบบไดนามิกและตอบสนอง และการตรวจสอบพฤติกรรม

ควรอัปเดตชุดลายเซ็นเหล่านี้ทั้งหมดโดยใช้กลไกการอัปเดตอัตโนมัติ โซลูชันป้องกันไวรัสของ Microsoft ประกอบด้วยเทคโนโลยีจำนวนมากที่ออกแบบมาโดยเฉพาะเพื่อป้องกันรูทคิท รวมถึงการตรวจสอบพฤติกรรมเคอร์เนลแบบเรียลไทม์ ซึ่งตรวจจับและรายงานความพยายามในการปรับเปลี่ยนเคอร์เนลของระบบที่มีช่องโหว่ และการแยกวิเคราะห์ระบบไฟล์โดยตรง ซึ่งอำนวยความสะดวกในการระบุตัวตนและการลบออก ไดรเวอร์ที่ซ่อนอยู่

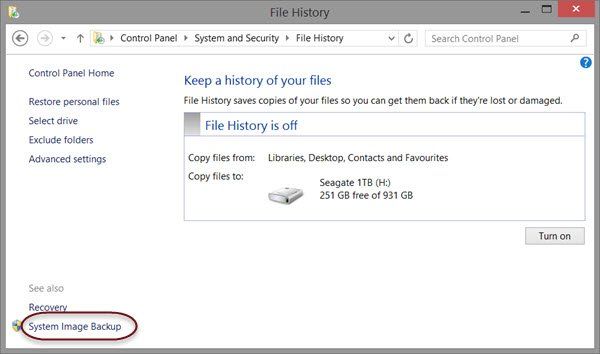

หากพบว่าระบบถูกบุกรุก เครื่องมือเพิ่มเติมสำหรับบูตเข้าสู่สภาพแวดล้อมที่รู้จักดีหรือเชื่อถือได้อาจมีประโยชน์ เนื่องจากอาจแนะนำการดำเนินการแก้ไขที่เหมาะสม

ในสถานการณ์ดังกล่าว

- ตัวตรวจสอบระบบออฟไลน์ (ส่วนหนึ่งของ Microsoft Diagnostics and Recovery Toolkit (DaRT))

- Windows Defender แบบออฟไลน์อาจมีประโยชน์

สำหรับข้อมูลเพิ่มเติม คุณสามารถดาวน์โหลดรายงานในรูปแบบ PDF ได้จากเว็บไซต์ ศูนย์ดาวน์โหลดไมโครซอฟต์